后量子时代前夜:比特币如何构建下一代安全防线?

撰文:Luke,火星财经

夜幕低垂的拉斯维加斯,在比特币 2025 年会议的一场私密午餐会上,加密货币的资深专家们罕见地流露出凝重。空气中弥漫的并非纸醉金迷的喧嚣,而是一种更为深沉的忧虑:量子计算,这项曾被视为遥远未来的颠覆性技术,正以惊人的速度逼近,其寒光已然投射在比特币看似坚不可摧的加密壁垒之上。警告声称,强大的量子计算机可能在数年内破解比特币的私钥,将价值约 420 亿美元的比特币置于险境,甚至可能引发一场波及整个市场的「清算事件」。

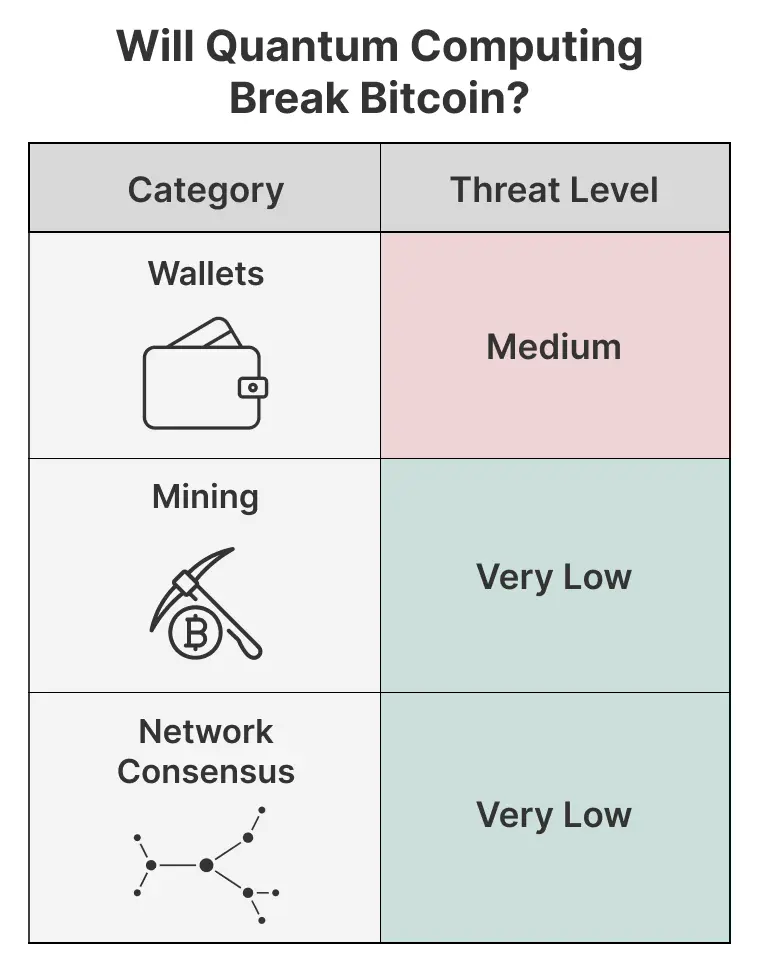

这并非危言耸听。谷歌量子人工智能团队的最新研究如同火上浇油,指出破解当前广泛使用的 RSA 加密算法所需的量子资源,比先前估计的骤减了 20 倍。尽管比特币使用的是椭圆曲线数字签名算法(ECDSA),而非 RSA,但两者在数学基础上均面临量子算法的潜在威胁。Casa 联合创始人 Jameson Lopp 的疾呼言犹在耳:「比特币社区需要在量子威胁真正演变成生存危机之前达成共识,找到缓解之道。」

我们距离那个可能被量子计算「摧毁」的未来,究竟还有多远?这不仅仅是一个技术问题,更关乎信任、财富乃至一个新兴行业的命运。

量子幽灵如何叩击比特币的加密之门?要理解量子计算对比特币的威胁,首先需要审视比特币安全的基石——ECDSA。简单来说,当你创建一个比特币钱包时,会生成一对密钥:一个私钥(你必须绝对保密)和一个公钥(可以公开)。公钥经过一系列哈希运算生成比特币地址。交易时,你用私钥对交易进行数字签名,网络中的其他人可以用你的公钥来验证这个签名的确出自你手,且交易信息未被篡改。对于经典计算机而言,从公钥反推出私钥,在数学上被认为是不可行的,这正是比特币安全的根基。

然而,量子计算机的出现,特别是 1994 年彼得·肖尔(Peter Shor)提出的肖尔算法,彻底改变了这一局面。肖尔算法能够高效地解决大数质因数分解和离散对数问题,而这恰恰是 RSA 和 ECDSA 等公钥密码体系安全性的数学基础。一旦一台足够强大的量子计算机得以构建并稳定运行,它理论上就能利用肖尔算法,通过已知的公钥迅速计算出对应的私钥。

哪些比特币最先暴露在量子炮火之下?首当其冲的是那些直接暴露了公钥的地址。最典型的便是比特币早期使用的 P2PK(Pay-to-Public-Key)地址,其地址本身或相关交易直接公开了公钥。据估计,仍有数百万比特币(一种说法是约 190 万至 200 万枚)沉睡在这类地址中,其中不乏传说中属于中本聪的早期「创世」比特币。此外,更为常见的 P2PKH(Pay-to-Public-Key-Hash)地址,虽然地址本身是公钥的哈希值,相对安全,但一旦该地址发生过支出交易,其公钥就会在交易数据中被公开。如果这些地址被重复使用(即多次从同一地址发出交易),其公钥便持续暴露,同样面临风险。据德勤等机构早前分析,因地址重用等原因导致公钥暴露的比特币可能也高达数百万枚。包括较新的 Taproot(P2TR)地址,尽管引入了 Schnorr 签名等技术优化,但在某些情况下,公钥或其变体仍可能被推断出来,使其无法完全豁免于量子威胁。

免责声明:本站所有内容不构成投资建议,币市有风险、投资请慎重。

- NFT资讯网